Los ataques de phishing contra empresas han aumentado significativamente en todo el mundo desde el comienzo de la pandemia de coronavirus. Así se refleja en el informe «Phishing Insights 2021». Se estima que el daño económico causado solo en Alemania por los delitos informáticos vinculados a ataques de phishing asciende cada año a decenas de millones de euros.

En esta publicación abordaremos algunas de las cuestiones más habituales relacionadas con este tema:

¿Qué es el phishing y cómo puede identificarse?

¿Por qué están aumentando los ataques de ramsomware?

¿Cómo se pueden prevenir los ciberataques más comunes?

Actualmente, las amenazas más habituales provienen del ámbito de la ingeniería social. Ejemplo de ello son el phishing o la suplantación de identidad (como la estafa conocida como el fraude del CEO). Otro peligro potencial que se propaga sobre todo a través del correo electrónico es el malware, como el denominado ransomware o secuestro de datos. Veamos más de cerca cómo se producen estos ataques.

La ingeniería social toma la delantera

Varias estadísticas muestran que más del 90 % de los ciberataques que se producen actualmente tienen su origen en la ingeniería social. A través del phishing y de otros métodos de ingeniería social, los atacantes se hacen pasar por un contacto o una empresa conocida, como el servicio de correos, un banco o incluso un organismo público.

La técnica es bastante simple: envían un correo electrónico que parece de confianza en el que se avisa de que tu cuenta está en riesgo, ha sido bloqueada o se bloqueará si no actúas de inmediato. A menudo, te piden que verifiques los datos de tu cuenta haciendo clic sobre un enlace integrado en el correo. Si clicas sobre dicho enlace, se te redirigirá a una web fraudulenta que simula ser la auténtica. El objetivo es engañar al usuario para que introduzca sus credenciales de inicio de sesión u otros datos confidenciales sin que se dé cuenta del peligro. Una vez se han hecho con las credenciales de inicio de sesión, pueden usarlas para futuros ataques o, en el caso de las cuentas bancarias, para transferir dinero a otras cuentas.

Imagina que recibes un correo que parece provenir del equipo de IT de tu empresa o de alguna otra fuente de confianza. Cuanto más cercana sea la relación con el presunto remitente, más posibilidades de éxito tiene el ataque.

Los atacantes también llevan a cabo acciones similares al phishing mediante otras técnicas como el smishing o el vishing. El smishing consiste en el envío de SMS fraudulentos, mientras que el vishing es un tipo de estafa en la que se suplanta la identidad de una empresa o persona de confianza a través de una llamada.

Los ataques de ransomware siguen creciendo

Es importante mencionar que los correos electrónicos no solo se utilizan como herramienta de phishing. En ocasiones, lo que intentan es infectar el sistema informático del destinatario con un software malicioso o malware camuflado en los enlaces o archivos adjuntos que contiene el correo. La web de destino puede contener código o archivos maliciosos para instalar el malware en el ordenador. En cuanto este se ha instalado, puede propagarse e infectar otros sistemas de la red doméstica o de empresa. Dependiendo del tipo de malware, los atacantes pueden sortear el firewall o cortafuegos y obtener acceso remoto o emplear otras vías de intrusión.

El software malicioso más utilizado durante los últimos años ha sido el ransomware, con un crecimiento alarmante desde el inicio de la pandemia de COVID-19. La transición al teletrabajo y el mayor número de conexiones en remoto ha debilitado la seguridad de muchas organizaciones y ha aumentado considerablemente la vulnerabilidad a la que están expuestos los empleados. El ransomware suele propagarse a través del correo electrónico. Cuando una persona es víctima del ataque, sus datos se cifran. Si el software malicioso logra extenderse por la red, puede encriptar todos los datos de una organización y dejar los servidores inoperativos durante varios días. Llegados a este punto, los atacantes piden la mayoría de las veces un rescate con la promesa de restaurar el acceso a los datos tras recibir el pago.

Existen numerosas situaciones en las que un sistema informático se expone a un malware: si se accede a webs infectadas, si se usan memorias USB no revisadas, etc. Hay que tener especial cuidado cuando se trabaja con contenido que no es de confianza o con dispositivos que no conocemos.

¿Cómo se puede prevenir un ciberataque?

Cada una de estas situaciones hipotéticas requieren que una persona haga clic sobre un enlace en un correo electrónico, abra un archivo adjunto o divulgue información confidencial sin saber lo que esto supone. Entonces, la pregunta es la siguiente: ¿cómo se puede minimizar riesgos para evitar posibles daños? La forma más eficaz es formando a los empleados. Esta respuesta es extensible a todas las empresas y departamentos.

Los empleados que carecen de formación en ciberseguridad hacen la vida más fácil a los delincuentes. Son la última línea de defensa y, por lo tanto, deben ser parte de la solución y no del problema.

Alexander Warschun, IT Operations Officer en Unite

Los trabajadores deben asegurarse de que pueden hacer clic sobre los enlaces o abrir los archivos adjuntos de los correos. También deben saber qué hacer con los correos electrónicos o los archivos recibidos de fuentes desconocidas o no seguras, y deben conocer el procedimiento para informar de un posible ataque.

El conocimiento y la concienciación sobre el tema son elementos clave para prevenir los ciberataques.

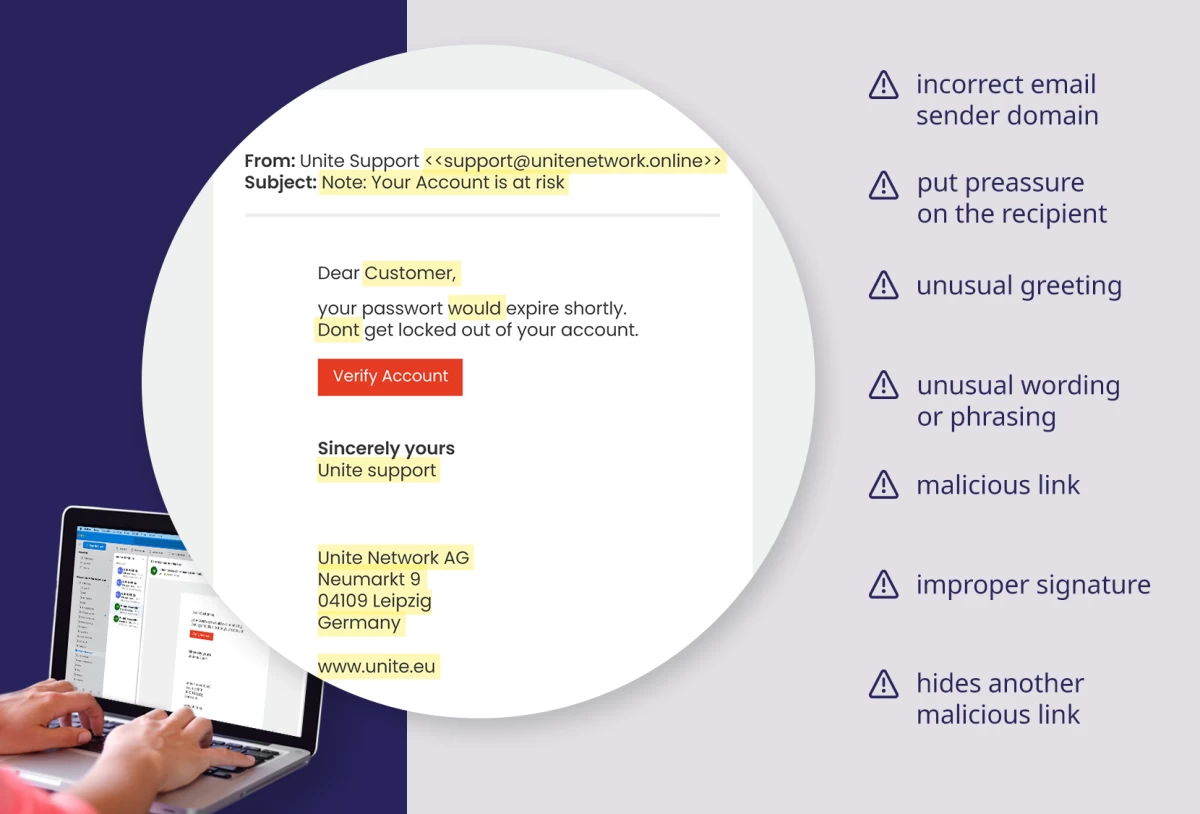

Pero ¿cómo se puede distinguir un correo electrónico de phishing de un correo electrónico real? Existen algunos elementos característicos que sirven para identificar estos correos sospechosos:

La fórmula de saludo empleada es poco común, por ejemplo «Estimado amigo».

El dominio de la dirección del remitente parece auténtico a simple vista, pero no es el oficial.

El texto contiene frases o expresiones poco naturales, errores tipográficos u otros fallos.

Si pasas el cursor sobre los enlaces, suele aparecer una página web desconocida.

El formato de los archivos adjuntos suele ser poco habitual o conocido, como «.pdf.exe».

El siguiente ejemplo ilustra algunas de las características listadas previamente:

Aparte de formarse continuamente, es necesario ser muy cuidadoso y prestar mucha atención cuando se está ante correos electrónicos que pueden ser peligrosos. Cuanto más te fijes en los detalles, más fácil será identificar una amenaza. Por el contrario, el estrés y la presión incrementan el porcentaje de error y el riesgo. Por eso, recomendamos que te tomes tu tiempo y tengas sumo cuidado. Es mucho más difícil hacer frente a un ataque de este tipo una vez han logrado acceder a tu dispositivo.

Autor de la publicación

Alexander Warschun

«Como IT Operations y Security Officer en Unite, soy responsable de la seguridad y el correcto funcionamiento de nuestra plataforma. Disfruto trabajando en Unite porque tengo mucha libertad y margen de maniobra para aportar mis ideas. Además, siempre se presentan nuevos retos que me permiten seguir desarrollándome profesionalmente».