A ,, Phishing Insights 2021” című riport szerint a cégek elleni adathalászat gyakorisága a pandémia kezdete óta jelentősen megnövekedett. Becslések szerint az ilyen kiberbűnözések évente több milliós gazdasági károkat okoznak olyan országokban, amelyek mérete megegyezik Németországéval.

Bejegyzésünk a leggyakoribb kiberbiztonsági fenyegetéseket tárja fel, amelyek ismerete elengedhetetlen:

Mit jelent az adathalászat és hogy ismerhető fel?

Miért terjedtek el a zsarolóvírusok?

Hogy védekezhetünk a leggyakoribb kibertámadások ellen?

A legelterjedtebb támadások közé manapság a felhasználók manipulációja tartozik. Ez lehet a már említett adathalászat, vagy egy olyan csalás, amely során a támadó más személynek adja ki magát. További veszélyeket rejtenek az e-mailen keresztül terjedő rosszindulatú programok, mint például a zsarolóprogramok. Vessünk egy pillantást, hogyan is néznek ki ezek a támadások.

A listavezető a felhasználók manipulációja

Felmérések alátámasztják, hogy a kibertámadások 90%-át a felhasználók manipulációja teszi ki. Az adathalászat és egyéb támadások során a fenyegetők egy ismerős személynek adják ki magukat, vagy egy közismert vállalat nevében írnak, mint például a posta, egy bank vagy akár egy közintézmény. A folyamat rendkívül egyszerű: érkezik egy ártalmatlannak tűnő e-mail, amely azt állítja, hogy a felhasználó fiókja veszélyben van, blokkolták, vagy zárolni fogják, amennyiben a felhasználó nem cselekszik azonnal.

Az üzenet gyakran azt kéri, hogy a címzett igazolja fiókját az e-mailben kapott linkre kattintva. A link azonban egy ártalmasabb weboldalra vezet, mint ahogy azt a felhasználó eredetileg elképzelte volna. A cél, hogy a személy megadja személyes, vagy bizalmas adatait. Ezek az adatok azonban egy tranzakciót indíthatnak el, vagy felhasználhatók további támadásokhoz.

Képzeljük csak el, hogy kapunk egy e-mailt cégünk belső informatikai részlegéről vagy más, bizalmas személytől. Minél közelebbi a kapcsolat áll fenn az üzenet küldőjével, annál nagyobb az esélye annak, hogy a támadás sikeres lesz.

Az adathalászathoz hasonlóan, az úgynevezett ,,smishing” és ,,vishing” csalások is rendkívül elterjedtek, amelyek során a bűnöző sms, vagy telefonhívás útján adja ki magát egy bizalmas szervezet egyik tagjának.

A zsarolóvírusok elterjedése

Az adathalászat mellett más veszélyekkel is szembe kell néznünk, amelyek a már említett e-maileken keresztül érkezhetnek. Az üzenetben küldött weboldal megnyitásával például egy számítógépre káros program letöltése indulhat el. Sikeres installáció után a program továbbterjedhet számítógépén és más rendszereket is megfertőzhet otthoni vagy üzleti hálózatán. Programtól függően, a támadók a tűzfal kiiktatásával távoli hozzáféréshez juthatnak, egyéb távoli hozzáférést hagyhatnak jóvá, vagy behatolhatnak a rendszerbe.

Az elmúlt évek egyik legmeghatározóbb rosszindulatú programjának a zsarolóvírus tekinthető, amely gyakorisága a Covid-19 vírus okozta járvány ideje alatt rendkívül megnőtt. A zsarolóvírus általában e-mailen keresztül terjed. Ahogy valaki áldozatává válik a támadásnak, adataikat titkosítják. Ha a zsarolóvírus az egész hálózatra kiterjed, a szervezet adatállományai is titkosításra kerülhetnek, amely több napra leállíthatja a munkát.

Rengeteg olyan helyzetet ismerünk, amely során a felhasználók káros szoftverek veszélyeinek teszi ki számítógépeiket, például egy vírusos weboldal megnyitása, bizonytalan eredetű pendrive-ok használata, stb. Ezért fonto az elővigyázatosság, amikor ismeretlen tartalmakkal, vagy eszközökkel dolgozunk.

Hogyan védekezhetünk kibertámadások ellen

Az összes említett támadás megköveteli, hogy a felhasználó rákattintson az e-mailben kapott linkre, megnyissa a csatolmányt, vagy megossza bizalmas adatait. Ennek tudatában hogyan akadályozhatjuk meg, hogy valaki véletlen kárt okozzon? A védelem leghatásosabb módja, hogy a felhasználók megfelelő továbbképzést kapjanak a témában, amely minden céget, illetve részlegeit érinti.

Nagyban megkönnyítik a bűnözők dolgát azok az alkalmazottak, akik a kiberbiztonságot illetően nem elég képzettek. Egy szervezeten belül az ember az utolsó láncszem. Ezért kell a munkatársakat a megoldás, mintsem a probléma részeként tekinteni.

Alexander Warschun, IT Operations Officer, Unite

A cég dolgozóinak ezért jól át kell gondolniuk, mielőtt rákattintanak egy linkre, vagy megnyitnak egy csatolmányt. Tudniuk kell, mi a teendő azokkal az üzenetekkel vagy fájlokkal, amelyek egy ismeretlentől vagy nem bizalmas forrásból érkeztek. Emellett elegendő tudással kell rendelkezniük arról is, hogy mi a menete a gyanús esetek bejelentésének.

A megfelelő képzés és a tudatosság alappillérei a kibertámadások kivédésének.

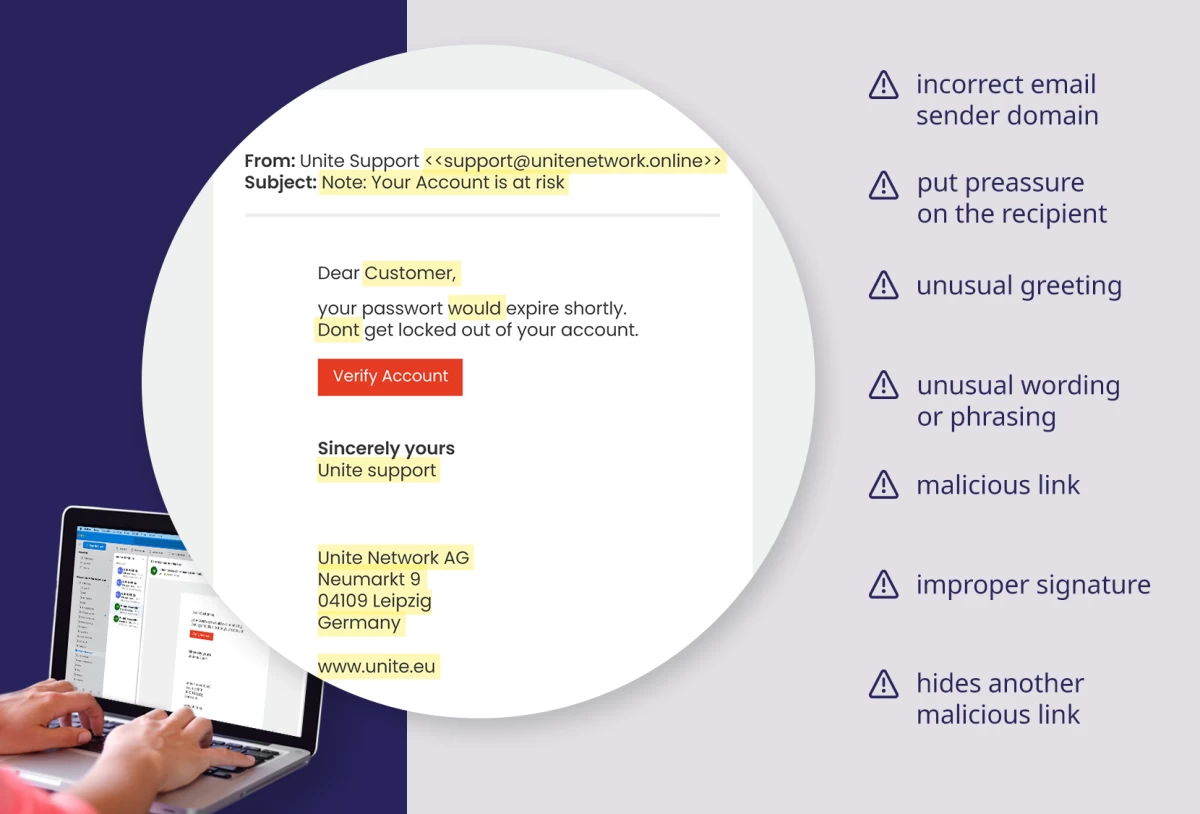

Azonban hogyan tudunk egy adathalász üzenetet egy bizalmas e-mailtől megkülönböztetni? Létezik néhány jellegzetesség, amelyek segítségével könnyebben különbséget tehetünk:

a megszólításban nem szerepel a címzett neve, például: ,,Kedves Barátom”, ,,Kedves Ügyfelünk”.

a feladó e-mail címe első látásra helyesnek tűnik, de valójában egy másik domain-ről származik

az üzenet szövege általában szokatlan megfogalmazásban íródott, vagy helyesírási hibákat tartalmaz

amennyiben jobban megvizsgáljuk a linket, általában egy nem várt, gyanús oldalt fedezhetünk fel

az üzenetek nem megszokott kiterjesztésű csatolmányokat tartalmaznak, mint például: pdf.exe

Az alábbi példa néhány ilyen jellemzőt emel ki.

A hagyományos ismeretterjesztők mellett a személyes felelősségtudat és az óvatosság is nagy szerepet játszik a lehetséges veszélyt rejtő e-mailek kezelése során. Minél inkább a részletekre koncentrálunk, annál egyszerűbb lesz a támadások felismerése. A stressz és az időhiány azonban több problémát okozhat, még nagyobb rizikónak kitéve a felhasználókat. Ezért fontos körültekintőnek maradni, hisz sokkal nehezebb egy kibertámadást elhárítani, ha az már megtörtént.

A szerzőről

Alexander Warschun

A Unite IT Operation Officer munkatársaként felelősségem a Unite platform problémamentes és biztonságos működése. Szeretek a Unite-nál dolgozni, mert kreatív energiáimnak szabad teret engednek, így megvalósíthatom saját ötleteimet. Ezen kívül az új és izgalmas kihívások mindig gondoskodnak arról, hogy tovább fejlődjek.